Qu'est-ce qu'un virus informatique?

Histoire des virus informatiques

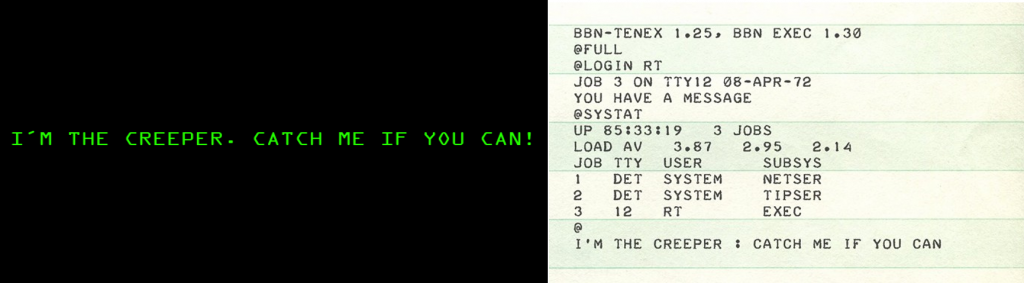

Les virus informatiques existent depuis les premiers jours de l'informatique. Le premier virus informatique a été créé en 1971 par un programmeur nommé Bob Thomas. Il s'appelait "Creeper" et était conçu pour infecter l'ARPANET, un précurseur de l'Internet moderne. Creeper était un virus simple qui affichait un message sur les machines infectées, mais il a été le premier d'une longue série de virus.

Dans les années 1980, les virus informatiques ont commencé à devenir plus courants. Le premier "vrai" virus, appelé Elk Cloner, a été créé en 1982 par un lycéen du nom de Rich Skrenta. Le virus était conçu pour infecter les ordinateurs Apple II et se propager via des disquettes. Il était inoffensif, mais il a été le premier virus à se propager en dehors d'un seul système informatique.

Tout au long des années 1990 et du début des années 2000, les virus informatiques ont continué à évoluer. L'essor d'Internet et du courrier électronique a facilité la propagation rapide des virus et leur infection de grands nombres de machines. Le premier virus par courrier électronique, appelé le virus "Good Times", est apparu en 1994 et était conçu pour se propager par le biais de messages électroniques. Depuis lors, les virus par courrier électronique sont devenus un problème majeur, de nouvelles souches apparaissant chaque année.

Aujourd'hui, les virus informatiques continuent de représenter une menace pour les utilisateurs d'ordinateurs du monde entier. Les pirates utilisent des virus pour voler des informations sensibles, telles que les numéros de cartes de crédit et les identifiants de connexion. Ils utilisent également des virus pour prendre le contrôle de machines infectées et les utiliser pour mener des attaques contre d'autres ordinateurs.

Read also: Heuristic Virus Detection: How AI-Powered Security Catches Unknown Threats

Protéger votre ordinateur contre les virus est plus important que jamais. Un outil anti-malware moderne peut aider à détecter et supprimer les virus avant qu'ils ne causent des dégâts. Il est également important de maintenir votre système d'exploitation et vos logiciels à jour avec les derniers correctifs de sécurité afin de limiter l'exploitation de vulnérabilités connues.

En conclusion, les virus informatiques ont parcouru un long chemin depuis la création du premier virus en 1971. Ils sont devenus plus sophistiqués et plus dangereux au fil du temps, mais avec les bonnes précautions, vous pouvez vous protéger de leurs effets néfastes.

5 Types de virus informatiques

Si vous êtes préoccupé par les virus informatiques, il est important de comprendre les différents types qui peuvent infecter votre système. Dans cette section, nous explorerons les différentes catégories de virus informatiques et comment ils peuvent endommager votre ordinateur.

- 1. Virus de secteur d'amorçage: Ce type de virus infecte le secteur d'amorçage du disque dur de votre ordinateur. Lorsque vous démarrez votre ordinateur, le virus est chargé en mémoire, ce qui lui permet d'exécuter son code malveillant.

- 2. Virus infectant les fichiers: Ce virus infecte les fichiers exécutables, tels que les fichiers .exe et .com. Une fois infecté, le virus peut se propager à d'autres fichiers de votre système.

- 3. Virus de macro: Ce type de virus infecte les macros dans des programmes tels que Microsoft Office. Lorsque vous ouvrez un document infecté, le virus peut exécuter son code malveillant.

- 4. Vers informatiques: Contrairement aux virus, les vers peuvent se propager sans l'intervention de l'utilisateur. Ils exploitent les vulnérabilités de sécurité de votre ordinateur pour se propager à d'autres ordinateurs du réseau.

- 5. Cheval de Troie: Ce type de virus se fait passer pour un programme légitime. Une fois installé, il peut permettre aux attaquants de prendre le contrôle de votre ordinateur ou de voler des informations sensibles.

Alors, qu'est-ce qu'un virus informatique?

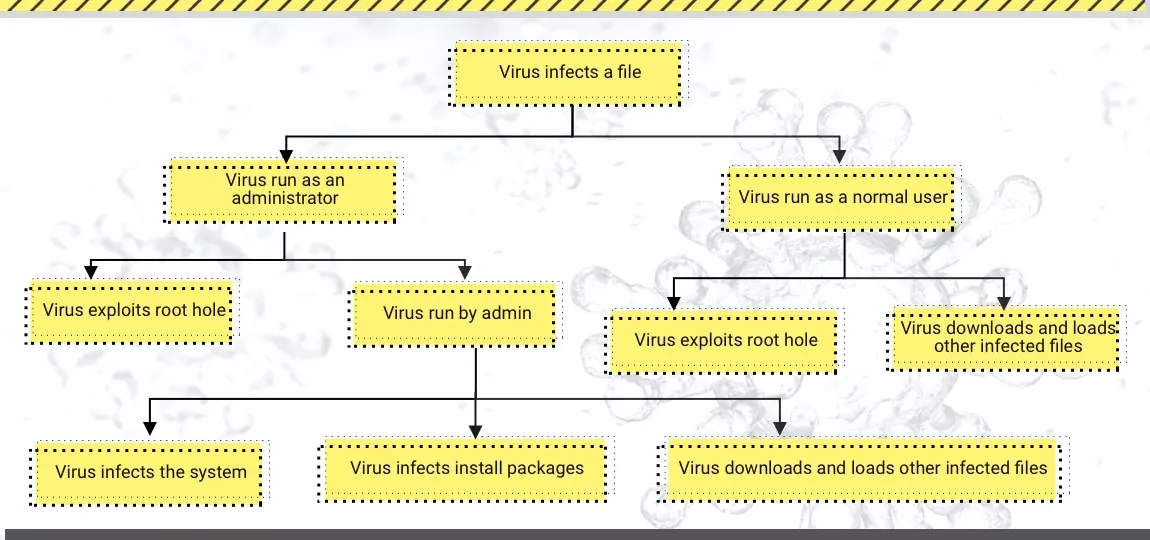

Un virus informatique, comme mentionné dans le paragraphe précédent, est un logiciel malveillant qui réplique son code dans d'autres programmes et fichiers. Ensuite, cette partie répliquée se réplique elle-même dans d'autres fichiers, de sorte que la destruction devient exponentielle. À un moment donné, le programme cesse de fonctionner et peut même échouer au démarrage. En fin de compte, il peut s'avérer que votre ordinateur ne peut rien faire sans afficher la fenêtre d'erreur. Dans les cas les plus tristes, lorsque le virus endommage des fichiers système critiques, vous verrez l'écran bleu de la mort (BSOD) en essayant de démarrer Windows.

Plus intéressant encore, les virus étaient totalement non rentables pendant ce boom. Dans les années 2000, le nombre de programmes malveillants pouvant être monétisés était assez faible, mais cela semble très inhabituel à entendre maintenant, en 2022. À l'époque, les logiciels malveillants étaient distribués pour divertir quelqu'un plutôt que pour gagner de l'argent. En réalité, la fin de l'ère de domination des virus informatiques a marqué le début de l'ère du logiciel malveillant à but lucratif, qui perdure jusqu'à nos jours.

Pourquoi les virus informatiques ont-ils disparu?

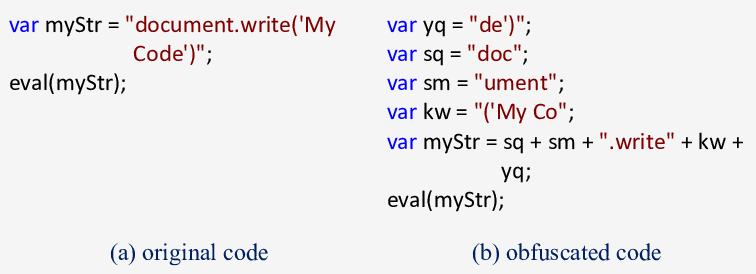

Il est assez ironique de constater que les virus informatiques ont été le stimulus de la création de programmes anti-malware, et que c'est précisément l'anti-malware qui a conduit à la disparition des virus. Les analystes en logiciels malveillants ont combattu les virus pendant une décennie, mais ont finalement trouvé un moyen de tous les arrêter - même les plus récents. Ils ont mis en place la règle « si cela lit un texte comme un code - c'est un virus » - et cela a suffi à rendre toutes les tentatives des créateurs de logiciels malveillants inutiles. Et ils auraient peut-être pu être plus motivés si leur travail était rentable, mais il était beaucoup plus raisonnable de passer à d'autres types de logiciels malveillants ou même de passer à un travail honnête.

Bien sûr, les virus n'ont pas complètement disparu. Il est possible de contourner la règle mentionnée ci-dessus en utilisant quelques astuces avec l'obscurcissement du code et le repaquetage. Cependant, il n'existe toujours aucun moyen de rentabiliser un virus autonome. Il fait dysfonctionner les programmes et le système - et après? Essayer de gagner de l'argent avec cette chose est difficile, mais les escrocs l'utilisent encore parfois. Les virus sont assez utiles lorsque vous avez besoin d'exploiter la vulnérabilité ou de faire dysfonctionner certaines applications. C'est pourquoi les cybercriminels utilisent parfois des virus spécialement créés pour mener des cyberattaques contre des entreprises.

Read also: Virus:Win32/Expiro: The Chameleon Backdoor That's Still Causing Havoc in 2025

Distribution des virus informatiques

Autrefois, les virus étaient partout lorsque les virus informatiques étaient au sommet de la malveillance. Vous pouviez cliquer sur une bannière en ligne et en obtenir un, installer un jeu piraté - et le virus était inclus. Même visiter certains sites Web n'était pas sûr - les virus pouvaient discrètement s'introduire sur votre PC et se lancer. La plupart de ces méthodes de propagation sont impossibles de nos jours car les logiciels sont bien plus protégés. Oui, les développeurs de logiciels malveillants peuvent affirmer avec certitude que c'était mieux avant.

Aujourd'hui, comme cela a déjà été mentionné, les virus sont principalement utilisés dans les cyberattaques. Par conséquent, leurs méthodes de propagation habituelles sont les mêmes que les méthodes de propagation de la charge initiale pour les attaques contre les entreprises. Le spam de différentes sortes, l'exploitation de RDP, l'ingénierie sociale ou même toutes ces méthodes simultanément - tout cela est typique de la propagation des virus informatiques. Après la pénétration réussie dans le réseau, le virus est lancé avec des enregistreurs de frappe ou d'autres éléments.

La chose la plus intéressante est la façon dont ces virus sont conçus. Étant donné que les programmes anti-malware disposent de contre-mesures très puissantes, il est impossible d'utiliser des virus informatiques classiques. C'est pourquoi les escrocs les commandent généralement quelque part et reçoivent un véritable enfant Frankenstein. La plupart de ces logiciels malveillants sont commandés quelque part en Asie, puis utilisés pour mener des attaques dans le monde entier. Ces virus sont emballés de manière très inhabituelle et ont un code extrêmement obscurci. De tels stratagèmes permettent aux fraudeurs d'éviter la détection de logiciels malveillants. Néanmoins, il vaut mieux utiliser une porte dérobée - elle est beaucoup plus difficile à détecter et plus facile à rendre furtive.

Read also: Shortcut Virus

Comment prévenir les virus informatiques?

Obtenir un virus informatique de nos jours, c'est comme trouver une pépite d'or dans une auge de cochons. Il y a peu de chances d'en obtenir un en naviguant sur d'anciennes pages sur votre vieil ordinateur. Mais si vous avez peur d'en obtenir un, oubliez l'ouverture de pages suspectes et le lancement de programmes provenant de sources non fiables. Il ne s'agit pas de prévenir les virus - cela peut vous aider à prévenir les logiciels malveillants. Alors jetons-y un coup d'œil - pour rester conscients.

Les logiciels illégaux sont l'une des sources de logiciels malveillants les plus massives pour les utilisateurs individuels. Les jeux piratés provenant de trackers torrent ou téléchargés directement depuis des sites Web proposant des jeux "gratuits", les outils de piratage et les générateurs de clés pour divers logiciels sont les meilleurs vecteurs de logiciels malveillants. En particulier, des logiciels tels que KMSPico sont considérés comme l'une des sources les plus courantes de ransomwares et de logiciels espions en 2026. Oubliez leur utilisation - et vous réduirez considérablement les chances d'obtenir un virus.

Une nouvelle tendance dans la distribution de virus est le spam par courrier électronique. Les escrocs envoient des e-mails incitant les utilisateurs à cliquer sur le lien ou à ouvrir la pièce jointe. Quoi qu'il en soit, vous recevrez un logiciel malveillant sur votre PC après l'exécution du script malveillant. Éviter de tels e-mails est difficile: les escrocs essaient de les rendre similaires aux messages originaux provenant d'entreprises légitimes, telles qu'Amazon ou FedEx. Ainsi, vous devez vous rappeler la seule différence qu'ils ne peuvent pas cacher - l'adresse e-mail de l'expéditeur. Gardez à l'esprit que les messages de livraison d'Amazon ne seront pas envoyés depuis [email protected] - ils ont une adresse e-mail officielle et authentique pour ce cas.

Le dernier conseil, qui agit plutôt comme un dernier recours, est d'utiliser un logiciel anti-malware. La manière la plus efficace de vous protéger consiste à combiner des logiciels de sécurité supplémentaires avec vos connaissances. Des outils de sécurité adéquats tels que GridinSoft Anti-Malware protégeront votre système contre les virus informatiques, les logiciels espions, les ransomwares ou d'autres menaces.

Read also: Polymorphic vs Metamorphic Virus

Foire Aux Questions

Les virus peuvent détruire votre système et voler toutes les données précieuses qu'il contient. Dire qu'il existe un seul virus le plus vicieux serait inapproprié. Malheureusement, il existe jusqu'à 10 ou plus de tels virus impitoyables. Tout dépend de leur type ; les dommages qu'ils causent sont terribles, mais chacun à sa manière.

Dans le groupe de ces épouvantails, on peut inclure Cascade, qui à la fin des années 80 et au début des années 90 faisait sombrer les caractères dans DOS en bas de l'écran. Il créait également un processus répétitif, rendant les calculs inutiles.

AIDS. Il s'agit d'un autre logiciel malveillant DOS du début des années 90 qui capturait l'écran de l'utilisateur et effrayait ses victimes en les faisant croire que leur système était infecté par le SIDA. Dans ce cas, le système devait être redémarré, puis tous les fichiers infectés devaient être supprimés.

Skulls, un cheval de Troie, attaquait le système d'exploitation mobile Symbian. Se faisant passer pour une application légale, il remplaçait les icônes à l'écran par des images de têtes de mort et rendait l'application standard inutilisable.

Nous pouvons également ajouter à la liste des virus les plus dangereux de nombreux autres spécimens, tels que Tequila, Rigel, Gruel, et d'autres.

Virus polymorphes. Ces virus se cachent sous l'apparence de formes modifiées et évitent soigneusement la détection. Ils le font en raison du grand nombre de clones en constante évolution.

Virus résidents. Ce type vise à endommager votre RAM, vos fichiers et la mémoire de votre carte mère ; de plus, il ne vous permettra pas de le supprimer. Oui, c'est vrai, une fois que vous le trouvez et essayez de l'éliminer, il peut toujours se cacher à l'intérieur de votre système d'exploitation.

Virus du secteur d'amorçage. Ce type de virus se propage à votre appareil en utilisant une clé USB, un CD ou une disquette pour accéder à votre secteur de démarrage, qui est responsable de votre système d'exploitation, et endommage votre appareil.

Virus à action directe. Ce virus se distingue par sa facilité de création et sa capacité à se propager rapidement. Il s'intègre à de nombreux fichiers EXE ou COM, puis se supprime lui-même.