Sous le Capot de Gridinsoft – Découvrez comment nos outils détectent les menaces, protègent les utilisateurs et évoluent avec le paysage de la cybersécurité.

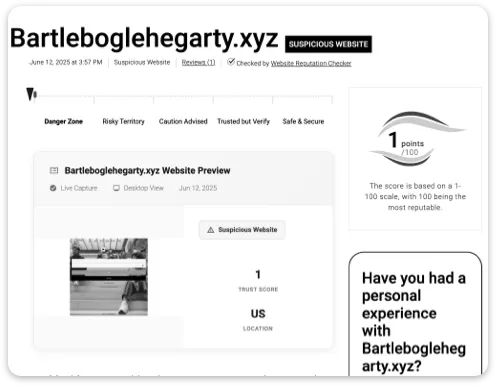

• Alimente les outils clés : Vérificateur de Réputation de Site Web, Vérité des Liens et améliore les scans sur appareil.

• Répertorié sur VirusTotal : l'un des plus de 150 moteurs de scan approuvés.

Explorez comment les technologies de Gridinsoft sont livrées — des outils locaux à l'intelligence alimentée par le cloud.

• Solution native Windows avec protection de fichiers en temps réel, défense heuristique et options de scan flexibles.

• Synchronisée avec le cloud pour assurer une détection à jour sans impact sur les performances du système.

• Inclut un système de quarantaine, un historique des menaces et des contrôles de scan programmé.

• Kit d'outils de réponse aux incidents exécuté par USB : aucune installation, aucun internet requis.

• Utile pour les équipes informatiques sur site gérant des machines infectées dans des environnements isolés.

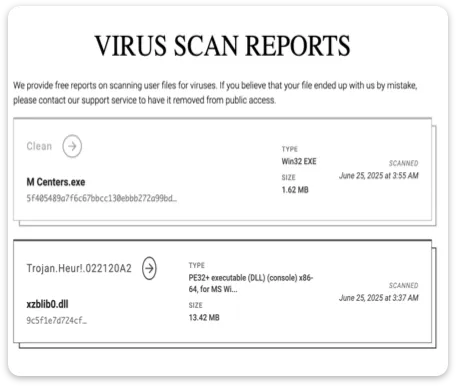

• Des outils comme le Scanner de Virus en Ligne et le Vérificateur d'Email se connectent à l'infrastructure cloud sécurisée de Gridinsoft.

• Les données d'entrée sont traitées en mémoire, jamais stockées, et scannées par le même moteur qui alimente la version bureau.

• Les résultats sont retournés en secondes avec un chiffrement HTTPS complet.

Temps de scan moyen : ~7 minutes.

Résultat typique : détection de 29 menaces, terminaison de 4 processus malveillants actifs.

Moteur optimisé : léger sur les ressources système, utilisation minimale de mémoire.

• Aucun stockage à long terme des fichiers, URLs ou emails soumis par les utilisateurs.

• Tous les scans sont exécutés de manière transitoire — aucune donnée identifiable de l'utilisateur n'est conservée.

• Respecte les principes de confidentialité par conception et soutient la conformité GDPR.

• Chiffrement SSL de bout en bout entre les outils clients et les serveurs cloud.

• Infrastructure protégée par des pare-feu avancés, des audits de sécurité fréquents et un contrôle d'accès strict.

• Préférence pour capturer les éléments suspects (faux positifs) plutôt que de manquer les dangereux.

• Les utilisateurs peuvent facilement signaler les faux positifs via les outils de rétroaction.

• Base de connaissances publique et accès au support assurent la responsabilité.

• Plus de 17 ans de développement — évoluant continuellement depuis 2008.

• Fait confiance par plus de 480 000 utilisateurs de nos outils de sécurité PC dans le monde.

Voir les Avis Vérifiés →