Social Engineering

Le Social Engineering regroupe un ensemble d'approches et de techniques qui décrivent les moyens d'influencer les opinions et les actions des autres. Cela peut concerner des individus isolés, ainsi que des foules. Ces méthodes se concentrent généralement sur les problèmes et proposent la solution choisie comme réponse à ce problème. Grâce au développement des communications, il est devenu élémentaire de réaliser des événements de social engineering - sur les messageries, les réseaux sociaux, par e-mail, voire même par téléphone. Le social engineering est une forme spécifique de méthode de publicité directe.

En matière de cybersécurité, le social engineering joue un rôle majeur dans la propagation des logiciels malveillants. Sa polyvalence permet aux pirates de l'utiliser à la fois dans les cyberattaques contre les entreprises et dans les campagnes massives de spams visant les individus. Et le nombre global de méthodes d'ingénierie lui permet d'être efficace dans différents environnements. Il est également relativement facile à mettre en œuvre - tout ce dont vous avez besoin est un texte où la victime sera motivée voire forcée de réagir. Pas de logiciel compliqué, pas d'espoir d'événements aléatoires - c'est idéal pour n'importe quelle catégorie de cybercriminels.

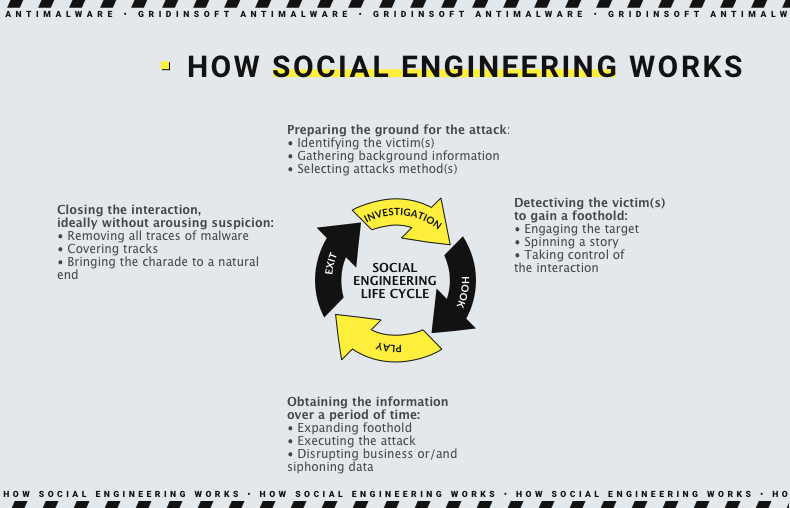

Comment fonctionne le Social Engineering

Il est important de mentionner que nous examinerons les méthodes de social engineering utilisées dans les cyberattaques. Il existe de nombreuses autres méthodes, mais elles sont pour la plupart similaires, et les différences générales résident dans leur utilisation. Comme nous l'avons mentionné précédemment, les crimes informatiques utilisant ce sujet peuvent être commis par e-mail ou sous forme de message sur différents canaux de communication (messageries, forums, chats en ligne). L'un des objectifs les plus courants du social engineering est de faire en sorte que les gens vous fassent confiance et fassent ce que vous dites. Ce n'est pas instantané et peut prendre des jours, voire des semaines. Mais cela vaut la peine de consacrer un certain temps lorsque l'on vise un large public. Il est évident que plus vous gagnerez en confiance, plus vous aurez de chances que les gens mordent à l'appât. Cependant, plus vous essayez de tromper de personnes, plus de temps vous aurez besoin.

Lors de la falsification d'e-mails, vous avez besoin de beaucoup moins d'efforts pour faire croire à quelqu'un que vous êtes légitime. Vous n'entrez pas en contact direct - tout ce que vous avez à faire est de déguiser votre message comme s'il provenait d'un expéditeur légitime. Certains analystes séparent la falsification de l'ingénierie sociale - car elle est trop simple. Mais pour toutes les autres pratiques, vous aurez besoin de beaucoup plus de travail. Jetons un coup d'œil à plusieurs exemples d'ingénierie sociale qui ont eu lieu dans la vie réelle.

Exemples d'Attaques de Social Engineering:

1. Hameçonnage (Phishing)

La manière la plus répandue d'utiliser des tactiques de social engineering, les pirates utilisent des e-mails trompeurs, des sites web et des messages texte pour voler des informations personnelles ou organisationnelles sensibles à des victimes non méfiantes.

2. Hameçonnage Ciblé (Spear Phishing)

Cette escroquerie par e-mail est utilisée pour mener des attaques ciblées contre des individus ou des entreprises. L'hameçonnage ciblé est plus complexe que l'e-mail d'hameçonnage de masse habituel, nécessitant des recherches approfondies sur les cibles potentielles et leurs organisations.

Nous avons mentionné la falsification d'e-mails comme l'un des exemples de base de l'ingénierie sociale. Cependant, des cas beaucoup plus sophistiqués ont eu lieu lors de différentes cyberattaques. Lors de l'infection d'une entreprise via un message e-mail falsifié, vous devez effectuer beaucoup de travail pour faire croire au lecteur que le message et l'expéditeur sont légitimes. Par exemple, le malfaiteur peut se présenter comme un distributeur agréé d'une certaine société et vous proposer de signer un contrat avec eux. À la fin, vous recevrez un fichier avec les "termes et détails du contrat" - un document Word ou une feuille Excel contenant la macro. Cette dernière est l'un des éléments les plus exploitables des produits Microsoft. Les pirates ajoutent le script de téléchargement de logiciels malveillants aux macros ; dès que vous ouvrez le fichier et autorisez les macros, votre PC est infecté.

Read also: The Hunter Becomes the Hunted: North Korean Hacker Infected by LummaC2, Exposing Bybit Heist Secrets

3. Appâtage (Baiting)

Ce type d'attaque peut être perpétré en ligne ou dans un environnement physique. La victime se voit généralement promettre une récompense en échange d'informations sensibles ou de connaissances sur leur localisation.

4. Logiciels Malveillants (Malware)

Dans la catégorie des attaques par rançongiciels, les victimes reçoivent un message urgent et sont trompées pour installer des logiciels malveillants sur leur appareil(s). Ironiquement, une tactique populaire consiste à dire à la victime que des logiciels malveillants ont déjà été installés sur son ordinateur et que l'expéditeur supprimera le logiciel si elle paie une somme.

Par exemple, Discord est devenu un lieu de conversation pour différentes catégories de personnes. Cependant, la majorité de son public est composée de joueurs et de programmeurs. Les utilisateurs peuvent rejoindre le canal pour poser des questions dans les deux catégories. Comment configurer ceci, passer ce niveau, quel framework est le meilleur - ces thèmes sont courants sur ce réseau social. Et simultanément, les réponses à ces questions peuvent nécessiter des applications spéciales.

C'est précisément là que se situe la principale surface d'attaque. Vous pouvez glisser le logiciel malveillant au lieu du programme entier et infecter de nombreux utilisateurs avec un seul message. Et pour faire croire à tout le monde que ce fichier est fiable, vous pouvez appliquer l'ingénierie sociale. Un groupe de malfaiteurs a fait cela en février 2021. Une chaîne de discussions a été attaquée à partir de comptes présents depuis plusieurs mois et considérés comme fiables et légitimes. Bien sûr, les mêmes attaques s'étaient déjà produites avant et après - mais jamais avec une telle ampleur. Ce cas a donné naissance au terme "virus Discord".

5. Prétexte (Pretexting)

Cette attaque consiste à adopter une fausse identité pour tromper les victimes afin qu'elles divulguent des informations. Le prétexte est souvent utilisé contre des organisations possédant de nombreuses données clients, telles que les banques, les fournisseurs de cartes de crédit et les compagnies d'utilité publique.

6. Quid Pro Quo

Cette attaque repose sur l'échange d'informations ou de services pour convaincre la victime d'agir. En général, les cybercriminels qui mènent ces escroqueries ne font pas de recherche avancée sur la cible et proposent de fournir une "assistance", en se faisant passer pour des professionnels du support technique.

7. Filoutage (Tailgating)

Cette attaque vise les individus qui peuvent donner au criminel un accès physique à un bâtiment ou à une zone sécurisée. Ces escroqueries réussissent souvent en raison de la courtoisie malavisée de la victime, comme lorsque cette dernière tient la porte ouverte pour un "employé" inconnu.

8. Vishing

Dans ce scénario, les cybercriminels laissent des messages vocaux urgents pour convaincre les victimes qu'elles doivent agir rapidement pour se protéger contre une arrestation ou un autre risque. De plus, les banques, les organismes gouvernementaux et les organismes d'application de la loi sont couramment des personnages impersonnés dans les escroqueries de vishing.

9. Piégeage de Site (Water-Holing)

Cette attaque utilise des techniques d'ingénierie sociale avancées pour infecter un site web et ses visiteurs avec des logiciels malveillants. L'infection est généralement propagée via un site spécifique à l'industrie des victimes, comme un site web populaire visité régulièrement.

10. Appels Téléphoniques

Vous avez probablement entendu parler du film The Wolf of Wall Street. Il montre ce que signifie l'ingénierie sociale par téléphone. Une victime reçoit un appel où il est assuré d'acheter quelque chose ou de donner de l'argent à l'appelant. À l'époque dépeinte dans le film (les années 90), les ventes par téléphone étaient très efficaces. Il est assez facile de convaincre une personne que vous êtes un expert dans un domaine particulier, surtout lorsque vous utilisez de nombreux termes professionnels et que votre discours est très cohérent. Ensuite, lorsque la personne croit en votre professionnalisme, la pousser à faire ce que vous voulez est simple.

L'exemple le plus notable de l'ingénierie sociale par téléphone est l'arnaque au support technique. Elle a fait surface à la fin de 2021 et existe sous différentes formes aujourd'hui. Au début, vous voyez la bannière effrayante sur la fenêtre de votre navigateur, qui vous dit que votre PC est infecté et que vous devez contacter le support. Alternativement, ces déclarations peuvent vous informer de l'acte légal de visionner du contenu pornographique ou de visiter des sites web interdits. Quoi qu'il en soit, on vous propose d'appeler le numéro spécifié sur la bannière.

Au téléphone, les fraudeurs vous assureront que tout ce que vous avez vu sur la bannière est vrai. Ils vous décriront en détail comment cela s'est produit et quelles catastrophes se produiront si vous ne suivez pas leurs instructions. Installer le "suppresseur de logiciels malveillants" (logiciel rogue), transférer l'"amende", voire donner aux malfaiteurs des informations complètes sur votre personne - ils peuvent demander n'importe quoi à la victime apeurée.

Read also: Major Cybercrime Forum XSS.IS Seized After Admin Arrested in Ukraine

Le Social Engineering est-il Illégal?

Après les paragraphes ci-dessus, vous pourriez penser que le social engineering est le destin des cybercriminels et des escrocs. Cependant, la véritable essence de cette technique est simplement l'art de la suggestion. Dans certains cas, elle peut être utilisée à des fins bienveillantes - par exemple, pour dissuader les gens de commettre des actions illégales ou de prendre des drogues. Les différentes religions en sont l'exemple parfait de l'utilisation bienveillante de l'ingénierie sociale - les abbés veillent à ce que les fidèles agissent conformément à la volonté de Dieu, par exemple. Il s'agit simplement d'une manière polie de vivre, de sorte que la religion guide pratiquement la paroisse sur le bon chemin.

Cependant, cela peut certainement être considéré comme une arme à double tranchant. Bien qu'elle ait été conçue à l'origine comme bienveillante, elle a trouvé des applications dans de nombreuses situations douteuses, voire malveillantes. Vous ne serez pas puni pour avoir pratiqué l'ingénierie sociale en elle-même, mais vous pourriez probablement faire l'objet de poursuites judiciaires pour fraude si vous l'utilisez pour tromper quelqu'un. Cela n'empêche cependant pas les cybercriminels de l'utiliser ici et là.

Comment vous protéger?

Il n'est pas possible de répondre de manière linéaire à cette question. Chaque individu a son niveau de crédulité. Par conséquent, chacun aura ses propres moyens de refléter la tentative de tromperie. C'est pourquoi nous avons décidé de ne décrire que les conseils les plus élémentaires.

- N'ignorez jamais les alternatives. Même lorsque quelqu'un vous propose une méthode très efficace pour résoudre un problème, il est judicieux d'examiner cette méthode et de rechercher plusieurs autres solutions. Il est possible que l'examen de la méthode proposée révèle la fraude.

- Ne faites jamais confiance aux applications proposées. Sur les plateformes de communication en ligne mentionnées ci-dessus, les gens peuvent proposer d'utiliser leurs applications autodidactes. Comme même les applications légitimes peuvent déclencher les programmes anti-malveillants, le conseil d'ignorer ou de désactiver l'antivirus ne semble pas être une menace. Néanmoins, il est toujours important de s'assurer que cette application est sûre.

- Pensez de manière rationnelle. Personne ne vous donnera des conseils gratuits pour investir dans quelque chose ou acheter le produit miracle sans rien en retour. Même si de telles offres étaient pertinentes il y a dix ans, elles ne sont pas valables de nos jours. Et elles doivent susciter encore plus de suspicion si l'offre promet des bénéfices irréalistes. Si cela semble trop beau pour être vrai, c'est probablement le cas.

- Vérifiez les informations sur la personne qui vous a proposé quelque chose. Si vous avez seulement un numéro de téléphone - vérifiez-le. Cela pourrait suffire à comprendre à quoi vous attendre. Internet a rendu possible la vérification de chaque numéro, et plus de personnes ont reçu des appels de ce numéro - plus il y a de chances de voir les informations complètes sur l'appelant et ses intentions.

- Maintenez votre logiciel antivirus/anti-malveillants à jour - assurez-vous que les mises à jour automatiques sont activées, ou prenez l'habitude de télécharger les dernières signatures dès le début de chaque journée. Vérifiez périodiquement si les mises à jour ont été appliquées et analysez votre système à la recherche d'infections éventuelles.

Read also: USDoD Hacker Arrested by Federal Police of Brazil

3 Façons dont les Organisations Préviennent les Attaques de Social Engineering

Les mesures suivantes peuvent aider à prévenir les attaques de social engineering contre votre organisation:

1️⃣ Sensibilisation à la sécurité

L'éducation à la sensibilisation à la sécurité devrait être une activité continue au sein de toute entreprise. Les membres du personnel peuvent ne pas être conscients des dangers de l'ingénierie sociale, ou s'ils le sont, ils peuvent oublier les détails au fil du temps. Par conséquent, mener et actualiser en permanence la sensibilisation à la sécurité parmi les employés est la première ligne de défense contre l'ingénierie sociale.

Les employés de tous les niveaux d'une entreprise devraient être formés à éviter de divulguer des informations par e-mail ou par téléphone à des leurres. Ils doivent également être informés des mesures de sécurité en place, des protocoles de vérification d'identité et des processus de signalement des tentatives d'ingénierie sociale.

2️⃣ Mise en Place de Protocoles de Vérification d'Identité

Les entreprises doivent mettre en place des protocoles stricts de vérification d'identité pour toute demande d'information sensible ou toute action qui pourrait entraîner la divulgation de données confidentielles ou de mots de passe. Par exemple, si un employé reçoit un appel ou un e-mail demandant des informations confidentielles, il devrait être formé à contacter la personne ou le service en question par un moyen de communication séparé pour vérifier l'authenticité de la demande avant de divulguer des informations.

De plus, les processus d'autorisation pour la modification des comptes, les demandes de réinitialisation de mots de passe et d'autres actions sensibles devraient impliquer plusieurs couches d'approbation et de vérification pour s'assurer que les demandes sont légitimes.

3️⃣ Surveillance et Analyse du Comportement

Les entreprises peuvent mettre en place des systèmes de surveillance et d'analyse du comportement pour détecter les activités suspectes. Par exemple, si un employé accède soudainement à des informations sensibles auxquelles il n'a pas normalement accès, cela peut déclencher une alerte. De même, si une demande inhabituelle est faite par un employé pour des autorisations ou des actions sensibles, elle devrait être examinée de près.

Les outils d'analyse du comportement peuvent aider à identifier les anomalies et à détecter les tentatives d'ingénierie sociale en examinant les modèles d'activité des utilisateurs et en signalant les écarts par rapport à la norme.

Conclusion

Le social engineering est une technique puissante et polyvalente utilisée pour influencer les opinions et les actions des individus. Dans le contexte de la cybersécurité, il est souvent utilisé pour propager des logiciels malveillants, voler des informations sensibles et mener des attaques ciblées. Les exemples d'attaques de social engineering incluent le phishing, l'hameçonnage ciblé, l'appâtage, les logiciels malveillants et bien d'autres.

La prévention des attaques de social engineering nécessite une sensibilisation à la sécurité parmi les employés, la mise en place de protocoles de vérification d'identité stricts et la surveillance constante des activités suspectes. Bien que le social engineering puisse être utilisé à des fins positives, il est souvent exploité par les cybercriminels pour des gains malveillants. Par conséquent, il est essentiel de rester vigilant et de suivre les meilleures pratiques de sécurité pour se protéger contre de telles attaques.