Qu'est-ce qu'un Botnet?

La première chose que vous devez savoir est que les cybercriminels ne sont pas les seuls cambrioleurs qui pourraient avoir besoin d'un botnet. Souvent, les botnets lancent une campagne de spam sur la page de quelqu'un sur les réseaux sociaux ou le font sous une vidéo sur YouTube. Bien sûr, les cybercrimes et le spam sont indésirables, mais ce dernier est généralement considéré comme une blague ou une petite astuce malveillante.

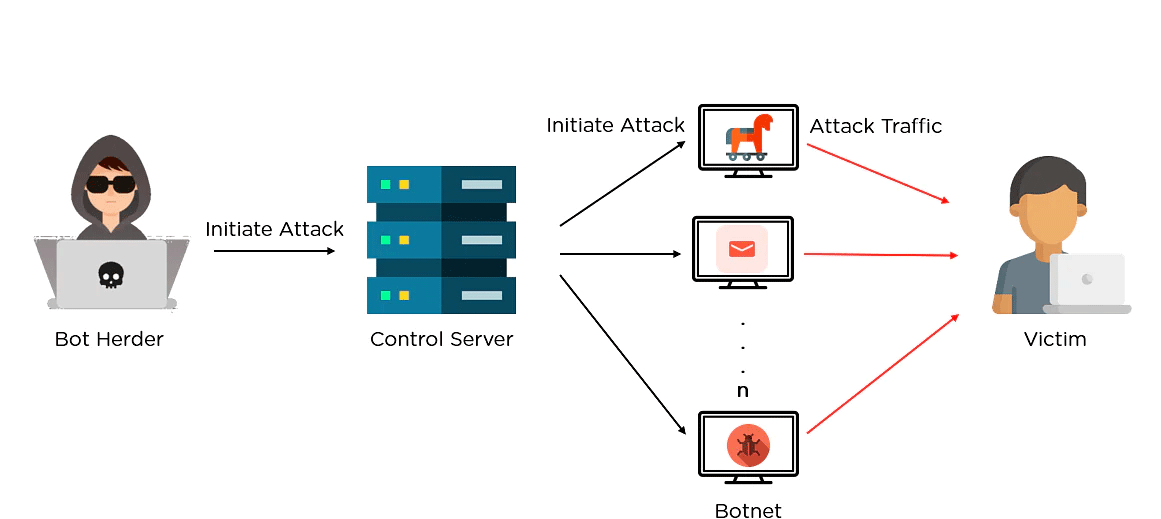

Tous les botnets sont différents mais ont une chose en commun : un logiciel qui unit l'ordinateur dans un réseau unique. Habituellement, à cette fin, les créateurs de botnets utilisent des virus de porte dérobée. Bien sûr, ils peuvent utiliser n'importe quel autre virus capable de modifier les paramètres de mise en réseau et d'accorder un accès à distance - des chevaux de Troie d'accès à distance et des voleurs d'informations, par exemple. Mais les statistiques montrent que les portes dérobées sont préférées - peut-être parce qu'elles sont conçues à cet effet.

À travers la porte dérobée, les escrocs modifient les paramètres de votre système et les configurations de mise en réseau. Ils ajoutent une connexion spécifique à leur serveur de commandes, utilisent la commande de console, désactivent votre antivirus et, enfin, téléchargent l'ensemble d'outils particulier qui leur permet de "réveiller" votre ordinateur et de le forcer à agir comme ils le souhaitent.

Read also: SmartTube YouTube Client Hacked: Your Ad-Free TV App Just Became a Botnet

Pourquoi les cybercriminels ont-ils besoin d'un botnet?

Comme vous l'avez lu, les botnets sont appelés à mener des activités de spam. Toutes les attaques DDoS et les campagnes de spam efficaces sont réalisées à l'aide de botnets. Le réseau, composé d'ordinateurs entièrement contrôlés avec un centre de contrôle centralisé, est très efficace. Imaginez simplement - vous disposez d'une armée entièrement contrôlée par vous, et vous ne payez rien pour les gérer - uniquement les factures Internet habituelles. Oui, sur le Darknet, vous pouvez trouver des offres de location d'un botnet, mais souvent, ces réseaux sont utilisés par les pirates informatiques qui les ont créés.

Le but précis des attaques réalisées avec l'aide des botnets est le profit, la vengeance ou la création d'une illusion. Alors que les deux premières raisons des attaques basées sur les botnets peuvent être facilement comprises, la "création d'illusion" doit être expliquée.

Il arrive parfois que certains partis politiques ou leaders d'opinion se retrouvent dans une situation où ils doivent convaincre leur audience que de nombreuses personnes soutiennent leurs opinions. Les gens tirent parfois des conclusions basées sur les opinions des autres. Cependant, ils pensent rarement que la "foule" qu'ils voient et suivent peut être illusoire. Les botnets sont "embauchés" par des entreprises de médias sans scrupules ou des leaders d'opinion pour créer l'illusion que de nombreuses personnes soutiennent, par exemple, des changements législatifs ou des changements gouvernementaux qui sont mis en œuvre sans vote démocratique.

Comment puis-je savoir si mon ordinateur fait partie d'un botnet?

Les hackers qui créent des botnets n'ont aucune raison de s'assurer qu'un utilisateur spécifique dont l'ordinateur est dans le botnet a déjà détecté qu'il est piraté. Lorsqu'ils ont des milliers d'ordinateurs dans leur réseau, perdre un seul PC, voire dix, n'affectera pas significativement leur activité. Ils peuvent démarrer l'activité du botnet même lorsque vous utilisez votre ordinateur. Ainsi, toute activité étrange parmi celles énumérées ci-dessous est une raison de scanner votre ordinateur à la recherche de portes dérobées possibles. Voici les signes typiques qui indiquent que votre PC fait partie d'un botnet :

- Le pointeur de la souris se déplace de manière autonome ;

- Vous pouvez voir les fenêtres de console qui s'ouvrent de manière chaotique ;

- Une fenêtre de navigateur s'ouvre sans votre intention ;

- Vous obtenez une erreur 404 lors de la tentative d'ouverture de sites web, mais vous pouvez accéder à ce site à partir d'un autre appareil ;

- Pour les ordinateurs portables : votre batterie se décharge beaucoup plus rapidement que d'habitude, sans aucune mise à jour logicielle ou matérielle ni de modifications dans le programme que vous utilisez habituellement ;

- Pour les utilisateurs ayant des connexions limitées : le trafic est consommé extrêmement rapidement par l'application que vous n'utilisez pas.

Read also: GorillaBot: Advanced Mirai Variant Targeting IoT Devices with Enhanced DDoS Capabilities

Au moins deux de ces signes suffisent à considérer que quelqu'un d'autre utilise votre ordinateur. Ne paniquez pas - les escrocs qui ont ajouté votre ordinateur au botnet ne sont probablement pas intéressés par vos données ou d'autres informations sensibles. Tout ce que vous avez à faire, c'est de lancer un logiciel anti-malware, effectuer une analyse et supprimer la menace. Bien que le virus puisse suspendre Microsoft Defender, il peut difficilement désactiver les outils de sécurité tiers.

Comment puis-je protéger mon système contre l'inclusion dans un botnet?

Il est difficile de prédire d'où le virus de porte dérobée tentera d'attaquer votre système. Bien sûr, les botnets ne sont pas créés uniquement avec des portes dérobées ; comme mentionné précédemment, les RAT et les voleurs font également partie de cette fête. Néanmoins, même les administrateurs système ne peuvent créer que des barrières passives contre les virus. Elles seront efficaces jusqu'à ce que vous ouvriez la porte énorme à n'importe quel type de malware - le navigateur web.

Pour protéger votre système, vous devez utiliser un logiciel anti-malware ou antivirus doté d'une fonction de protection proactive. Les outils de sécurité dotés de cette fonction analysent l'activité de chaque application en cours d'exécution et détectent les logiciels malveillants par leur comportement. La protection proactive est la solution la plus efficace contre les portes dérobées. GridinSoft Anti-Malware est un outil de sécurité qui peut vous offrir cette fonctionnalité.